Tugas Offclass 1Business Security

Information Security System

for E-business

Seperti yang kita ketahui E-BUSINESS adalah aktivitas yang berkaitan langsung maupun tidak langsung dengan proses pertukaran barang atau jasa dengan memanfaatkan internet sebagai media komunikasi dan transaksi.

Internet sering kita ibaratkan seperti dunia maya yang dapat diakses oleh seluruh orang di dunia ini, Karena bisnis kita berada di dunia maya yang segala proses nya tidak kita lakukan secara langsung dan kita juga tidak mengetahui secara pasti kebenarannya berinteraksi dengan siapa maka kita membutuhkan suatu keamanan bagi bisnis kita.

Model-Model E-Business

1. B2C (Business to Consumers)

Interaksi yang dimungkinkan oleh teknologi antara individu dan organisasi.

2. B2B (Business to Business)

Interaksi yang dimungkinkan oleh teknologi antara organisasi dengan organisasi (antar organisasi)

3. Consumer-to-consumer (C2C)

dimana konsumen menjual produk secara langsung kepada konsumen lainnya. Biasanya individu mengiklankan produk, jasa, pengetahuan, maupun keahliannya disalah satu situs lelang atau classified ads.

4. Consumer-to-business (C2B)

meliputi individu yang menjual produk atau jasa kepada organisasi, serta individu yang mencari penjual, berinteraksi dengan penjual tersebut, dan melakukan transaksi.

5. Non-business electronic commerce

terdiri atas institusi non bisnis seperti lembaga pendidikan, organisasi nirlaba, organisasi keagamaan, organisasi sosial, dan instansi pemerintah. Contohnya, www.bappenas.go.id, www.bps.go.id, www.komnas.go.id, www.bppt.go.id. Umumnya organisasi non bisnis menggunakan berbagai tipe e-commerce atau e-business untuk keperluan menekan biaya atau meningkatkan layanan pelanggan dan operasi.

6. Intrabusiness (organizational)

semua aktivitas internal organisasi yang biasanya dilakukan melalui internet dan meliputi pertukaran barang, jasa atau informasi.

Adapun model-model e-business lainnya seperti:

1. Virtual Storefront

menjual produk fisik atau jasa secara online, sedangkan pengirimannya menggunakan sarana – sarana tradisional. seperti jasa posdan kurir. • Amazon.com

2. Marketplace Concentrator

memusatkan mengenai informasi produk dan jasa dari beberapa produsen pada satu titik sentral. Pembeli dapat mencari, membanding – bandingkan dan kadangkala juga melakukan transaksi pembelian.

• Internet mall

• DealerNet

• Industrial marketplace

• Insuremarket

3. Information Brokerme,

menyediakan informasi mengenai produk, harga dan ketersediaannya dan terkadang menyediakan fasilitas transaksi. Namun nilai utamanya adalah informasi yang disediakan.

• Partnet

• Travelocity

• Auto by Tei

4. Transaction Broker

pembeli dapat mengamati berbagai tarif dan syarat pembelian, namun aktifitas bisnis utamanya adalah memfasilitasi transaksi.

• Etrade

• Ameritrade

5. Electronic Clearinghouses

menyediakan suasana seperti tempat lelang produk, dimana harga dan ketersediaan selalu berubah tergantung pada reaksi konsumen.

• Bid.com

• Onsile

6. Reverse auction,

yaitu konsumen mengajukan tawaran kepada berbagai penjual untuk membeli barang atau jasa dengan harga yang disfesifikasi oleh pembeli.

7. Digital Product Delivery

yaitu menjual dan mengirim perangkat lunak, multimedia, dan produk digital lainnya lewat internet.

8. Content Provider

yaitu yang memperoleh pendapatan melalui penyediaan kontan, pendapatan dapat dihasilkan dari biaya langganan atau biaya akses.

9. Online Service Provider

yaitu menyediakan layanan dan dukungan bagi para pemakai perangkat lunak dan perangkat keras

• Telkomnet speedy

• Indosat m2

Sistem Keamanan e-Business

Secara alami, sistem keamanan e-Business lebih beresiko dibandingkan bisnis tradisional, oleh karena itu penting untuk melindungi sistem keamanan e-Business dari resiko-resiko yang ada. Jumlah orang yang dapat mengakses e-Business melalui internet jauh lebih besar dibanding yang mengakses bisnis tradisional. Pelanggan, pemasok, karyawan, dan pengguna lain banyak menggunakan sistem e-Business tertentu setiap hari dan mengharapkan rahasia dari informasi mereka tetap aman. Hacker adalah salah satu ancaman besar bagi keamanan e-Business. Beberapa hal yang menjadi perhatian pada keamanan sistem e-Business adalah pribadi dan rahasia, keabsahan data, dan integritas data. Beberapa metode untuk melindungi keamanan e-Business dan menjaga informasi tetap aman adalah menjaga keamanan fisik serta penyimpanan data, transmisi data, perangkat lunak anti-virus, firewall, dan enkripsi.

Masalah Keamanan e-Business

Kerahasiaan dan Pribadi

Kerahasiaan adalah sejauh mana suatu bisnis menyediakan informasi pribadi yang tersedia untuk bisnis lain dan individu lain. Bisnis apapun harus menjaga kerahasiaan informasi agar tetap aman dan hanya dapat diakses oleh penerima yang dimaksud. Untuk menjaga informasi tetap aman dan terjaga, setiap catatan transaksi dan berkas lain perlu dilindungi dari akses yang tidak sah, serta memastikan transmisi data dan penyimpanan informasi yang aman. Cara enkripsi dan firewall adalah yang mengatur sistem ini.

Keabsahan Data

Transaksi e-Business memiliki tantangan yang lebih besar untuk membangun keabsahan karena data dari internet sangat mudah untuk diubah dan disalin. Kedua belah pihak yang terkait dalam e-Business sama-sama ingin memastikan keaslian masing-masing rekan, terutama jika salah satu pihak akan melakukan pemesanan dan transaksi pembayaran elektronik. Salah satu cara yang umum untuk memastikan hal ini adalah dengan membatasi akses ke jaringan Internet dengan menggunakan teknologi Virtual Private Network. Pembuktian keabsahan yang lebih rumit adalah dengan adanya kata kunci rahasia atau pin, kartu kredit, dan pengenalan suara. Sebagian besar transaksi e-Business diverifikasi dengan memeriksa kartu kredit dan nomor kartu kredit pembeli.[5]

Integritas Data

Integritas data menjawab pertanyaan “Dapatkah informasi diubah atau dirusak dengan berbagai cara?”. Hal ini mengarah pada jaminan kesamaan pesan yang diterima dengan pesan yang dikirim. Sebuah bisnis perlu merasa yakin bahwa data tidak diubah dalam perjalanan, baik sengaja atau karena kecelakaan. Untuk membantu integritas data, firewall melindungi data yang disimpan terhadap akses yang tidak sah, seraya menyimpan data cadangan yang mungkin berguna untuk pemulihan data.

Tanpa Penyangkalan

Hal ini berkaitan dengan adanya bukti dalam transaksi. Sebuah bisnis harus memiliki jaminan bahwa pihak yang menerima atau pembeli tidak dapat menyangkal bahwa transaksi telah terjadi, dan ini berarti memiliki bukti yang cukup untuk membuktikan transaksi. Salah satu cara untuk mengatasi penyangkalan ini adalah menggunakan tanda tangan digital. Sebuah tanda tangan digital tidak hanya memastikan bahwa pesan atau dokumen elektronik telah ditandatangani oleh seseorang, tapi karena tanda tangan digital hanya dapat dibuat oleh satu orang, juga menjamin bahwa orang ini tidak dapat menyangkal di kemudian waktu bahwa mereka memberikan tanda tangan mereka.

Kontrol Akses

Ketika suatu sumber data dan informasi elektronik hanya terbatas pada beberapa individu yang berwenang, pelaku bisnis dan pelanggannya harus memiliki jaminan bahwa tidak ada orang lain dapat mengakses informasi tersebut. Ada beberapa teknik untuk mengatur kontrol akses ini, yaitu firewall, hak akses, identifikasi pengguna dan teknik otentikasi (seperti password dan sertifikat digital),Virtual Private Network (VPN), dan banyak lagi.

Ketersediaan Layanan

Hal ini secara khusus berhubungan dengan penyediaan layanan dan informasi bagi pelanggan bisnis. Pesan harus disampaikan dalam cara yang dapat diandalkan dan tepat waktu, dan informasi harus dapat disimpan dan diambil sesuai kebutuhan. Karena ketersediaan layanan penting untuk semua website e-Business, langkah-langkah tertentu harus diambil untuk mencegah gangguan layanan oleh peristiwa-peristiwa seperti listrik padam dan kerusakan infrastruktur fisik. Contohnya, tersedianya data cadangan, sistem pemadaman api, sistem Uninterrupted Power Supply (UPS), perlindungan virus, serta memastikan bahwa ada kapasitas yang memadai untuk menangani kesibukan yang ditimbulkan oleh lalu lintas jaringan yang berat.

Keamanan Umum untuk Sistem e-Business

Berbagai bentuk keamanan ada untuk e-Business. Beberapa pedoman keamanan umum termasuk daerah di keamanan fisik, penyimpanan data, transmisi data, pengembangan aplikasi, dan sistem administrasi.

Keamanan Fisik

Meskipun e-Business dilakukan secara online, tetapi perlu ada langkah-langkah keamanan fisik yang diambil untuk melindungi bisnis secara keseluruhan, gedung tempat server dan komputer harus dilindungi dan memiliki akses terbatas pada karyawan dan orang lain. Misalnya, ruangan tersebut hanya memungkinkan pengguna yang berwenang untuk masuk, dan harus memastikan bahwa jendela, langit-langit, saluran udara yang besar, dan lantai bertingkat tidak mengizinkan akses mudah ke orang yang tidak sah. Lebih baik untuk menyimpan unit-unit penting di ruangan tertutup yang ber-AC.Berjaga-jaga terhadap lingkungan sama pentingnya dengan menjaga keamanan fisik dari pengguna yang tidak sah. Ruangan dapat melindungi peralatan terhadap banjir dengan menjaga semua peralatan tidak bersentuhan langsung dengan lantai. Selain itu, ruangan harus tersedia sistem pemadam api jika terjadi kebakaran. Organisasi harus memiliki rencana penanganan kebakaran jika muncul situasi yang seperti ini. Selain menjaga keamanan server dan komputer, keamanan fisik dari informasi yang bersifat rahasia juga penting. Informasi klien seperti nomor kartu kredit, cek, nomor telepon, dan juga termasuk semua informasi pribadi organisasi. Mengunci salinan fisik dan elektronik di laci atau lemari merupakan salah satu tambahan keamanan. Pintu dan jendela yang mengarah ke daerah ini juga harus aman terkunci. Karyawan yang mempunyai akses menggunakan informasi ini hanyalah sebagai bagian dari pekerjaan mereka.

Penyimpanan Data

Menyimpan data dengan cara yang aman adalah sangat penting untuk semua bisnis, tetapi terutama untuk e-Business di mana sebagian besar data yang disimpan secara elektronik. Data yang bersifat rahasia tidak boleh disimpan pada server e-Business, tapi sebaiknya dipindahkan ke komputer lain untuk disimpan. Jika perlu, mesin ini tidak boleh langsung terhubung ke internet, dan juga harus disimpan di tempat yang aman. Informasi tersebut harus disimpan dalam format yang terenkripsi.[3] Setiap informasi yang sangat sensitif tidak boleh disimpan jika mungkin. Jika ada data yang tidak terlalu penting, simpanlah di beberapa mesin atau sistem yang tidak mudah diakses. Langkah-langkah keamanan tambahan harus diambil untuk melindungi informasi ini (seperti kunci pribadi) jika memungkinkan. Selain itu, informasi hanya harus disimpan untuk jangka waktu yang singkat, dan setelah tidak lagi diperlukan harus dihapus untuk mencegah jatuh ke tangan yang salah. Demikian pula, cadangan data dan salinan informasi harus disimpan yang aman dengan langkah-langkah keamanan yang sama seperti informasi yang asli. Setelah cadangan tidak lagi diperlukan, harus dihancurkan secara hati-hati dan menyeluruh.

Transmisi Data dan Pengembangan Aplikasi

Semua informasi penting yang akan dikirim harus dienkripsi. Pihak pebisnis dapat memilih untuk menolak klien yang tidak dapat menerima tingkat enkripsi. Informasi rahasia dan sensitif sebaiknya juga tidak pernah dikirim melalui e-mail. Jika itu harus, maka harus dienkripsi juga. Mentransfer dan menampilkan informasi yang aman harus dijaga seminimal mungkin. Hal ini dapat dilakukan dengan tidak menampilkan nomor kartu kredit secara penuh. Hanya beberapa nomor yang dapat ditampilkan, dan perubahan informasi ini dapat dilakukan tanpa menampilkan nomor lengkap. Hal ini juga harus memungkinkan pengguna untuk mengambil informasi secara online.

Sistem Administrasi

Keamanan pada sistem operasi dasar harus cepat ditingkatkan. Tambahan dan pembaharuan perangkat lunak harus diterapkan secara tepat waktu. Perubahan sistem konfigurasi semua harus disimpan dalam daftar berkas dan segera diperbarui. Sistem administrator harus terus mengawasi kegiatan yang mencurigakan dalam bisnis dengan memeriksa daftar berkas dan meneliti berulang-ulang kegagalan yang tercatat dalam berkas. Mereka juga bisa memantau sistem e-Business mereka dan mencari setiap celah di keamanan.Hal ini penting untuk menguji apakah rencana keamanan sudah tepat dan bisa benar-benar bekerja.

Solusi Keamanan

Ketika datang ke solusi keamanan, ada beberapa tujuan utama yang harus dipenuhi. Tujuan ini adalah data integritas, otentikasi kuat, dan privasi.

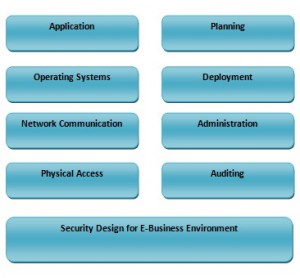

Infrastuktur Keamanan E-Business

Infrastruktur keamanan e-business di rancang sebagai model desain keamanan dalam e-business agar dapat membantu organisasi / perusahaan untuk membangun , memelihara keamanan dalam mengoperasikan e-business secara aman dalam menjalankan aplikasi di dalam e-business.

Desain keamanan e-business yang terdiri dari 4 layer: physical access, network communication, operating systems, dan application.

Bentuk Pelanggaran Keamanan pada E-Business

Banyak cara dimana keamanan sistem dapat dilanggar mulai dari kegiatan kriminal serius, suatu organisasi atau perusahaan harus mulai menentukan arah kebijakan mereka dalam menyiasati permasalahan keamanan yang muncul dan seiringnya perkembangan nya yang mulai serius mengancam, perusahaan harus siap dalam membangun langkah-langkah pencegahan serangan keamanan untuk dapat melindungi data internal perusahaan seperti data transaksi , konsumen, dan aset komersial lainnya dari beberapa serangan berikut:

a. Hacking

merupakan kegiatan dimana seorang dengan sengaja dan secara ilegal melakukan akses ke suatu sistem jaringan bertujuan untuk mendapatkan informasi berharga seperti kartu kredit dan melakukan penipuan dengan cara menggunakan informasi yang telah didapat.

b. Spam

merupakan email yang dikirim ke alamat secara acak dan disebut sebagai email sampah , spam telah menjadi masalah yang signifikan untuk organisasi atau perusahaan dan individu untuk menangani permasalahanya, motivasi pengiriman spam email bermacam-macam seperti berbentuk iklan dan lainnya.

c. Fraud

sering disebut penipuan

salah satu hambatan terbesar untuk pertumbuhan internet untuk bisnis dan perdagangan.